Bola vyvinutá nová forma kybernetického útoku, ktorá poukazuje na potenciálne budúce dôsledky digitálnych útokov na sektor biologického výskumu. Hoci tento výskum bol publikovaný pred viac ako rokom, v novembri 2020, poukazuje na potenciálne nebezpečenstvo nových techník „biohackingu“.

Akademici z Ben-Gurionovej univerzity v Negeve vo svojom výskume opísali, ako sa „nevedomí“ biológovia a vedci mohli stať obeťami kybernetických útokov, ktorých cieľom bolo posunúť biologickú vojnu na inú úroveň.

V čase, keď vedci na celom svete presadzovali vývoj potenciálnych vakcín na boj proti „pandémii Covid“, Ben-Gurionov tím povedal, že už neplatí, že aktér hrozieb potrebuje fyzický prístup k „nebezpečnej“ látke na výrobu. alebo ho doručiť – namiesto toho by vedci mohli byť oklamaní, aby v ich mene vyrábali toxíny alebo syntetické vírusy prostredníctvom cielených kybernetických útokov.

Výskum „ Zvýšená kyberbiologická bezpečnosť pre syntézu DNA “ bol publikovaný online koncom novembra 2020 a publikovaný v decembrovom čísle akademického časopisu Nature Biotechnology pod názvom „ Kyberbiologická bezpečnosť: Vzdialená hrozba injekcie DNA v syntetickej biológii “.

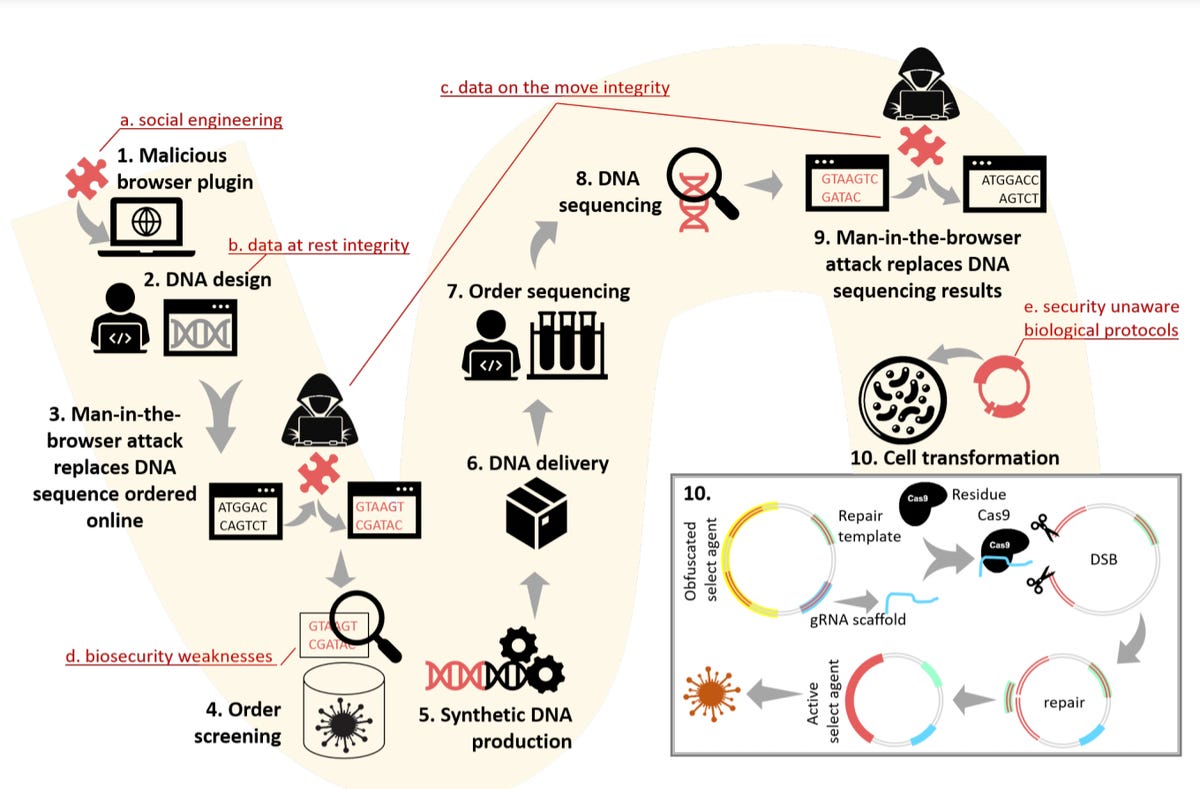

Útok dokumentuje, ako by malvér používaný na infiltráciu biológovho počítača mohol nahradiť podreťazce v sekvenovaní DNA. Konkrétne nedostatky v Rámcovej príručke pre skríning pre poskytovateľov syntetickej dvojvláknovej DNA a v systémoch Harmonizovaného skríningového protokolu v2.0 „umožňujú obchádzať protokoly pomocou všeobecného postupu zahmlievania“.

Keď sa objednávky DNA zadávajú poskytovateľom syntetických génov, usmernenia Ministerstva zdravotníctva a sociálnych služieb USA (ďalej len „HHS“) vyžadujú, aby boli zavedené skríningové protokoly na skenovanie potenciálne škodlivej DNA.

Tímu sa však podarilo obísť tieto protokoly zahmlievaním, pri ktorom 16 z 50 zahmlených vzoriek DNA nebolo zistených pri skríningu DNA „najlepšej zhody“.

Softvér používaný na navrhovanie a riadenie projektov syntetickej DNA môže byť tiež náchylný na útoky typu man-in-the-browser, ktoré možno použiť na vloženie ľubovoľných reťazcov DNA do genetických poriadkov, čím sa uľahčí to, čo tím nazýva „kompletný kyberbiologický útok“.

Potrubie syntetického génového inžinierstva, ktoré ponúkajú tieto systémy, môže byť sfalšované pri útokoch založených na prehliadači. Vzdialení hackeri by mohli použiť škodlivé zásuvné moduly prehliadača, napríklad na „vloženie zatemnenej patogénnej DNA do online objednávky syntetických génov“.

V prípade demonštrujúcom možnosti tohto útoku tím uviedol zvyšok proteínu Cas9 pomocou malvéru na transformáciu tejto sekvencie na aktívne patogény. Proteín Cas9, keď sa používajú protokoly CRISPR, možno podľa tímu využiť na „deobfuskáciu škodlivej DNA v hostiteľských bunkách“.

Pre nevedomého vedca spracovávajúceho sekvenciu by to mohlo znamenať náhodné vytvorenie nebezpečných látok vrátane syntetických vírusov alebo toxického materiálu.

„Na reguláciu úmyselného aj neúmyselného vytvárania nebezpečných látok väčšina poskytovateľov syntetických génov preveruje objednávky DNA, čo je v súčasnosti najefektívnejšia línia obrany proti takýmto útokom,“ povedal Rami Puzis, vedúci laboratória BGU Complex Networks Analysis Lab. “Bohužiaľ, skríningové usmernenia neboli prispôsobené tak, aby odrážali najnovší vývoj v syntetickej biológii a kybernetickej vojne.”

„Tento scenár útoku podčiarkuje potrebu posilniť dodávateľský reťazec syntetickej DNA ochranou proti kybernetickým biologickým hrozbám,“ dodal Puzis. “Na riešenie týchto hrozieb navrhujeme vylepšený skríningový algoritmus, ktorý zohľadňuje úpravu génov in vivo.”

-red3-

Ukážka: Potenciálny útok na reťazec je uvedený nižšie:

SKSPRAVY

Zdroj: SKspravy.sk https://skspravy.sk/svet/biohacking-kyberneticke-utoky-mozu-oklamat-vedcov-dna-aby-vytvorili-nebezpecne-virusy-a-toxiny/ © SKSPRAVY Všetky práva vyhradené Člen skupiny BossMedia